Main Mode VPN mit Lancom Routern

Router Konfiguration

Für die Konfiguration der Router bietet Lancom einen Assistenten der bei der Einrichtung der VPN Verbindung unterstützt. Da bei zertifikatsbasierenden Main Mode Verbindungen aber ohnehin manuell nachgearbeitet werden muss, werden wir in diesem Tutorial auf den Assistenten verzichten und sämtliche Einstellungen manuell über die Weboberfläche vornehmen. Dies ist auch deutlich transparenter.

Es gibt unzählige Konfigurationsmöglichkeiten, die hier natürlich nicht alle aufgezeigt werden können. Wichtig ist nur dass die gewählten Verschlüsselungsverfahren übereinstimmen. Ähnliches gilt für die Identitäten. Dazu im Folgenden mehr.

- Konfiguration der Identitäten

- Wir konfigurieren zunächst für jeden Benutzer mit eigenem Client Zertifikat eigene IKE-Schlüssel und Identitäten. Dazu in der Lancom Weboberfläche Konfiguration -> VPN -> IKE/IPSec aufrufen und dann den Link IKE-Schlüssel und Identitäten klicken.

- Dort wollen wir nun die erforderlichen Einträge für den Benutzer M_Mueller eintragen, für den wir bereits ein Client Zertifikat erstellt haben. Als erstes benötigen wir die ASN.1 Namen des Users und dem Server Zertifikat wie wir sie bei der Zertifikatserstellung definiert haben. Die bekommen wir am besten indem wir in der XCA Zertifikatsliste doppelt auf das jeweilige Zertifikat klicken oder auf <Details anzeigen> klicken. Dann auf den Reiter <Inhaber> wechseln. Der benötigte ASN.1 Name kann dann aus dem Feld RFC2253 kopiert werden.

- Unter IKE-Schlüssel und Identitäten nun einen beliebigen Namen eingeben. Per Konvention sollte dieser mit dem Präfix „Key-“ beginnen. Die weiteren Angaben entsprechend der nächsten Abbildung eintragen. In das Feld <ASN.1 Distinguished Name> der lokalen Identität ist die Identität des Server Zertifikats einzutragen. Entsprechend die Identität des Client Zertifikats in das Feld Feld <ASN.1 Distinguished Name> der entfernten Identität.

- Wir konfigurieren zunächst für jeden Benutzer mit eigenem Client Zertifikat eigene IKE-Schlüssel und Identitäten. Dazu in der Lancom Weboberfläche Konfiguration -> VPN -> IKE/IPSec aufrufen und dann den Link IKE-Schlüssel und Identitäten klicken.

|

|

|

- IKE Proposal und –Listen

- Im nächsten Schritt muss ein passendes IKE-Proposal eingegeben werden sofern noch nicht vorhanden. Dazu im Reiter IKE/IPSec auf den Link IKE-Proposals klicken.

- In die sich nun öffnende Eingabemaske die Eingaben analog zur folgenden Abbildung eingeben wobei die Bezeichnung wiederum beliebig gewählt werden kann. Wichtig ist dass die Verschlüsselungsverfahren und Funktionen zur Hashberechnung mit denen der Zertifikate übereinstimmen.

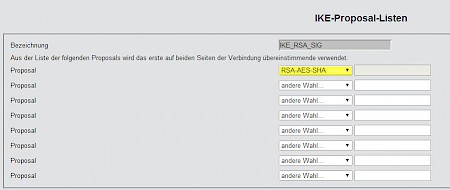

- Nach erfolgter Eingabe aller Parameter den Dialog schließen und anschließend den Link IKE-Proposal-Listen auswählen. Dort muss nun ein Proposal mit dem Namen IKE_RSA_SIG erzeugt werden. Laut Lancom Handbuch muss zwingend dieser Name verwendet werden.

In diesem Dialog muss nun das zuvor erstellte IKE-Proposal aus der Drop-Down Liste ausgewählt werden. Anschließend kann der Dialog geschlossen werden. Damit sind die Eingaben zur Router Konfiguration der Phase 1 beendet.

- Im nächsten Schritt muss ein passendes IKE-Proposal eingegeben werden sofern noch nicht vorhanden. Dazu im Reiter IKE/IPSec auf den Link IKE-Proposals klicken.

|

|

|

- IPSec Proposal und Listen

- Weiter geht es mit den IPSec-Proposals. Dazu mit dem entsprechenden Link die Eingabemaske öffnen und die Daten analog zur folgenden Abbildung eingeben.

- Nach der Eingabe der Daten kann die Maske wieder geschlossen werden und die IPSec-Proposal-Liste kann mit dem soeben erzeugten Proposal erweitert werden. Hierzu auf IPSec-Proposal-Listen klicken und in der sich öffnenden Maske einen beliebigen Namen eingeben, hier im Beispiel MMC-Main1. Dann das im vorigen Schritt erzeugte IPSec-Proposal aus der Drop-Down Liste auswählen und den Dialog wieder schließen. In der Liste der IPSec-Proposal befindet sich nun der soeben erzeugte Eintrag MMC-MAIN1.

- Weiter geht es mit den IPSec-Proposals. Dazu mit dem entsprechenden Link die Eingabemaske öffnen und die Daten analog zur folgenden Abbildung eingeben.

|

|

|

- Verbindungslisten und –Parameter

- Im nächsten und abschließenden Schritt der Router Konfiguration müssen noch die Einwahlverbindungen und deren Parameter konfiguriert werden. Zunächst werden die Verbindungsparameter für den Benutzer M_Mueller eingetragen.

- Dazu im Reiter VPN -> Allgemein zunächst einen Verbindungsparameter für die Einwahlverbindung des Benutzers M_Mueller anlegen. Für die Bezeichnung des Eintrags sollte laut Konvention das Präfix "P-" verwendet werden. Für die PFS und IKE Gruppen sollten nach Möglichkeit die Gruppe 2 (MODP-1024) gewählt werden. Für die IKE und IPSec Proposals die zuvor erstellten Proposal aus den Drop-Down Listen auswählen. Zum Schluss dann noch den IKE-Schlüssel für den aktuellen Benutzer auswählen und den Dialog wieder schließen.

- Nun muss noch die Verbindungsliste mit einem Eintrag für den Benutzer M_Mueller ergänzt werden. Dazu wiederum im Reiter VPN -> Allgemein den Link <Verbindungsliste> öffnen und die notwendigen Information gemäß der folgenden Abbildung eintragen. Nach Beendigung der Eingabe kann der Dialog geschlossen werden. Damit gibt es nun routerseitig eine funktionsfähige Einwahlverbindung für den Benutzer M_Mueller.

- Im nächsten und abschließenden Schritt der Router Konfiguration müssen noch die Einwahlverbindungen und deren Parameter konfiguriert werden. Zunächst werden die Verbindungsparameter für den Benutzer M_Mueller eingetragen.

|

|

Sofern weitere Benutzer konfiguriert werden sollen sind folgende Schritte für jeden zusätzlichen Benutzer notwendig.

a) Für jeden Benutzer einen neuen IKE Schlüssel & Identität anlegen

b) Für jeden Benutzer neue Verbindungsparameter anlegen

c) Die Verbindung in die Verbindungsliste eintragen

Die jeweils benötigten IKE und IPSec Proposal wurden bereits erstellt und können in den jeweiligen Eingabemasken aus den Drop-Down Boxen ausgewählt und wiederverwendet werden.

Damit ist die Router Konfiguration abgeschlossen.

Nun erfolgt als letzter Schritt die Erstellung eines Profils für den Advanced VPN Client